Já é usado por muitos sites e serviços em todo o mundo. Se você pode obter certificados SSL emitidos por uma CA conhecida gratuitamente, não há desculpa para usar HTTPS em seu site e ser seguro por padrão. O processo de emissão de um certificado Let’s Encrypt pode ser automatizado através do uso de software que usa o Protocolo ACME, que normalmente é executado em seu host. Esses certificados normalmente expiram em não mais do que 3 meses (algo que aumenta a segurança do sistema), por isso é necessário automatizar renovações para evitar renovações manuais.

Um bom exemplo desta implementação é a extensão Let's Encrypt de Serviço de Aplicativo do AzureO Serviço de Aplicativo do Azure é uma plataforma da Microsoft que permite desenvolver e hospedar aplicativos Web e móveis na nuvem. Oferece suporte para várias linguagens de programação, como .NET, Java, PHP e Python. Com recursos como dimensionamento automático, Integração contínua e segurança avançada, O Serviço de Aplicativo do Azure torna mais fácil para os desenvolvedores criar aplicativos robustos e escalonáveis sem se preocupar com a infraestrutura subjacente...., que automatiza renovações usando um trabalho da web. Você pode ler mais sobre isso neste Postagem do blog de Scott Hanselman.

Al usar Azure Application Gateway, uma das coisas que você precisa fazer é instalar o certificado SSL no gateway. Você provavelmente deseja implementar o descarregamento SSL, portanto, todos os recursos necessários para proteger o canal de comunicação são administrados pelo gateway e não pelos servidores por trás.

Neste post, Vou explicar apenas este cenário, mostrando como você pode automatizar as renovações do Let's Encrypt SSL em um gateway de aplicativo do Azure.

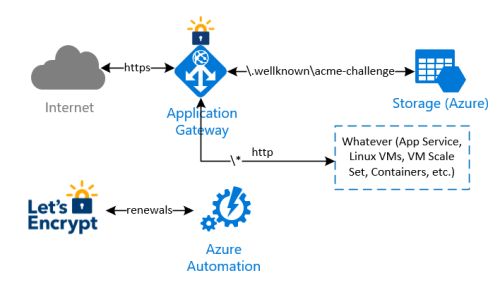

A ideia por trás dessa implementação é evitar qualquer modificação em qualquer infraestrutura que esteja por trás do Gateway de Aplicativo, para completar as verificações e validações de renovação realizadas pelo processo Let’s Encrypt. Em resumo:

- um runbook da Automação do Azure será executado em uma programação (quer dizer, uma vez a cada duas semanas) para renovar e instalar el certificado Let’s Encrypt actual. Vamos criptografar as necessidades para validar a propriedade do domínio, portanto, ele retorna um código de desafio que o runbook armazena em uma conta de armazenamento atrás do gateway de aplicativo;

- uma regra especial no gateway de aplicativo redireciona a verificação de validação de Let’s Encrypt para a conta de armazenamento, portanto, a verificação da propriedade do domínio é bem-sucedida

- o runbook da Automação do Azure finalmente baixa o novo certificado e o instala no Gateway de Aplicativo

Observe que com esta implementação, não há necessidade de manipular qualquer outra infraestrutura por trás do Gateway de Aplicativo.

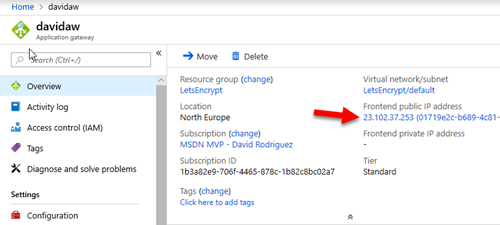

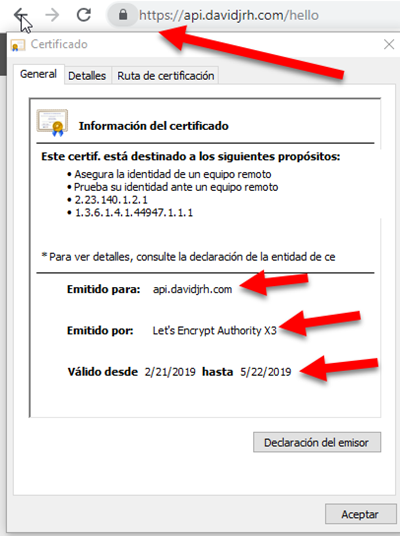

Eu queria emitir e automatizar as renovações de certificados do Let’s Encrypt para “api.davidjrh.com”. Observe que eu já tinha um registro DNS Tipo A direcionado ao meu Gateway de Aplicativo.

C: > nslookup api.davidjrh.com

Servidor: google-public-dns-a.google.com

Endereço: 8.8.8.8

Resposta não autorizada:

Nome: api.davidjrh.com

Endereço: 23.102.37.253

Para implementar o processo de renovação Let's Encrypt para emitir novos certificados SSL no Gateway de Aplicativo, Siga esses passos:

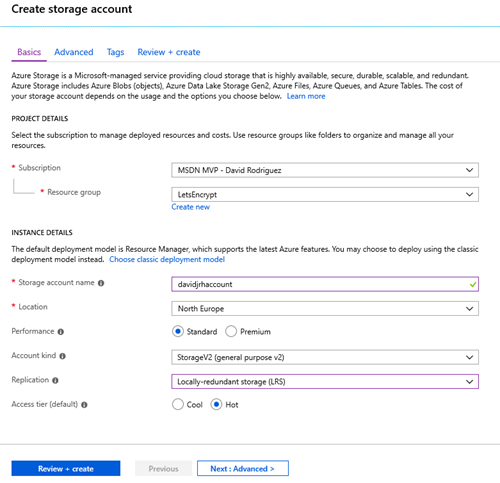

Crie uma conta de armazenamento

1. Crie uma conta de Armazenamento do Azure que será usada para hospedar solicitações de desafio para verificação de propriedade de domínio DNS. Utilize os parametroso "parametros" são variáveis ou critérios usados para definir, medir ou avaliar um fenômeno ou sistema. Em vários domínios, como a estatística, Ciência da Computação e Pesquisa Científica, Os parâmetros são essenciais para estabelecer normas e padrões que orientam a análise e interpretação dos dados. Sua seleção e manuseio adequados são cruciais para obter resultados precisos e relevantes em qualquer estudo ou projeto.... mais baratos, O que “Desempenho padrão” y LRS.

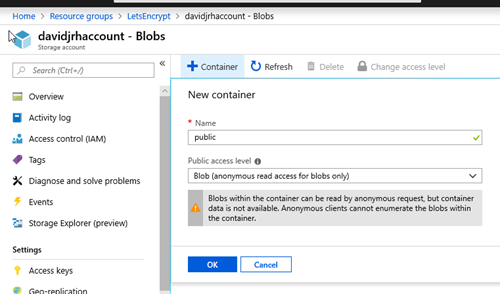

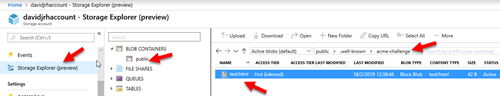

2. Assim que a conta de armazenamento estiver pronta, criar um contêiner “público” com permissões de “blob público”.

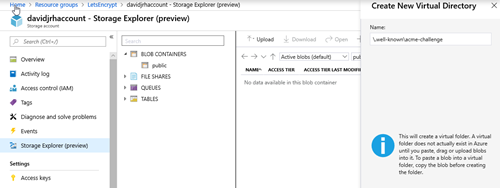

3. Crie o diretório virtual ” .bem conhecido desafio acme” com a ferramenta Storage Explorer.

Modifique o gateway de aplicativo para redirecionar as solicitações de desafio ACME para a conta de armazenamento.

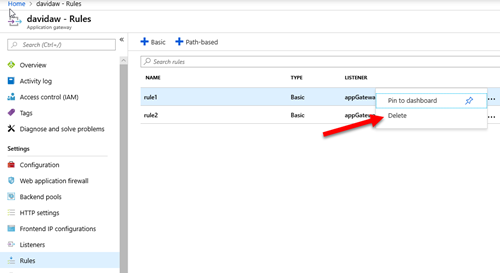

4. Quando você criou o Gateway de Aplicativo do Azure, você provavelmente especificou uma regra HTTP que estava associada a um ouvinte http. Neste caso, você precisa deletar aquela regra que será substituída por uma regra baseada no caminho conforme mostrado na próxima etapa

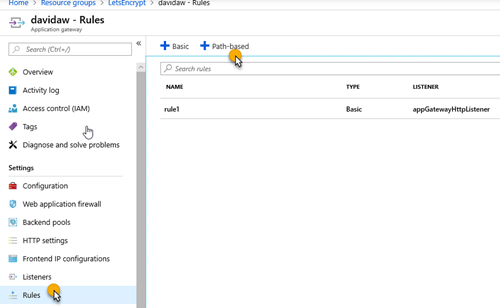

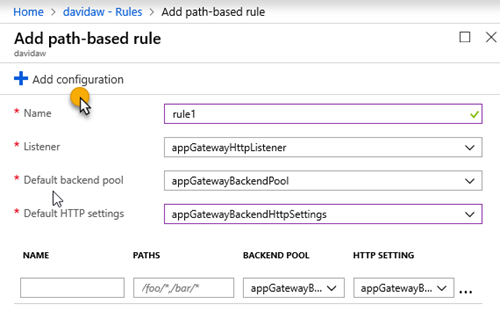

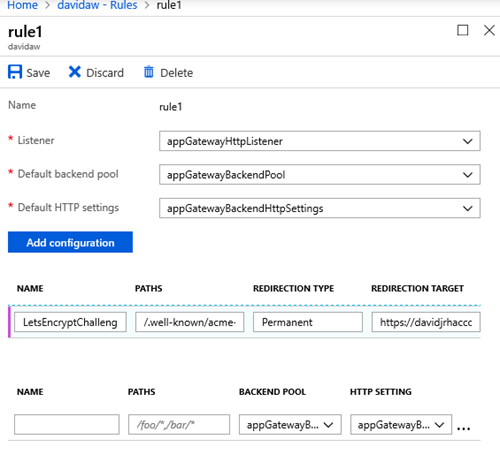

5. Crie uma nova regra baseada em rota que redirecione as solicitações que Let’s Encrypt fará no processo de renovação com a seguinte configuração:

6. Defina os parâmetros que você tinha na regra http e clique em “Adicionar configuração”

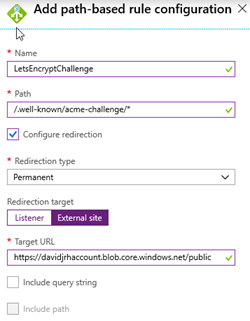

7. Especifique os parâmetros de configuração com o caminho “/.bem conhecido / acme-challenge / *” com um redirecionamento (permanente), apontando para um site externo com o url do contêiner da conta de armazenamento que você criou anteriormente:

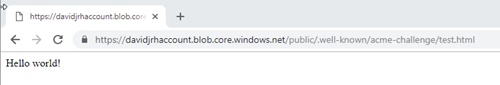

9. Teste a regra criando um arquivo chamado “test.html” na conta de armazenamento e navegando no URL /.well-known / acme-challenge / test.html”>/.well-known / acme-challenge / test.html”>http:///.well-known / acme-challenge / test.html

Se tudo foi configurado corretamente, ao navegar no url, o gateway de aplicativo deve redirecionar seu navegador para a conta de armazenamento, conforme mostrado abaixo. Não prossiga até que tenha configurado com sucesso a regra de redirecionamento.

Instale o certificado Let's Encrypt pela primeira vez no gateway

Para instalar o certificado Let's Encrypt no gateway pela primeira vez, deve primeiro emiti-lo. Existem várias maneiras de emitir o certificado, mas o mais simples é usar Certbot, uma ferramenta disponível no GitHub e integrada em Python que permite obter certificados do Let's Encrypt. Existem outros clientes, então você provavelmente pode compartilhar ideias melhores na área de comentários desta postagem.

Eu normalmente uso um PC com Windows 10 como um ambiente de desenvolvimento, e o processo para instalar a ferramenta é descrito neste link, que basicamente mostra como instalar o python e, em seguida, executar “pip install certbot”. Mas como eu tinha o subsistema Linux habilitado no meu laptop Ubuntu Windows, Eu segui essa outra abordagem:

- Abriu um console bash no subsistema Linux.

- Python instalado com “sudo apt-get install certbot”

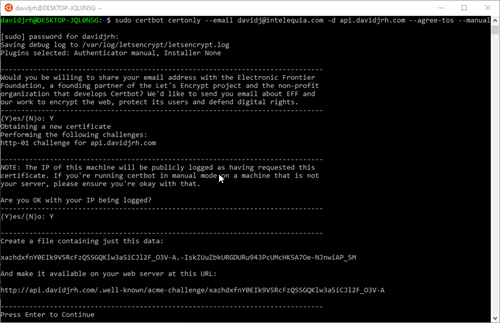

- Executei o seguinte comando para emitir o certificado apenas localmente em modo manual, registrar uma conta com meu endereço de e-mail no serviço Let’s Encrypt e emitir um certificado para o domínio “api.davidjrh.com” aceitando os Termos de Serviço:

sudo certbot certonly – email -d api.davidjrh.com –concordar –manual

- Você seguiu as instruções na tela e criou o arquivo na conta de armazenamento com o conteúdo necessário

- Certificado emitido com sucesso

davidjrh @ DESKTOP-JQL0N5G: ~ $ sudo ls /etc/letsencrypt/live/api.davidjrh.com

LÉAME cert.pem chain.pem fullchain.pem privkey.pem

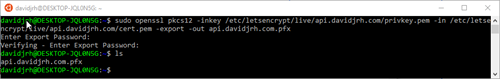

O certificado, string e chave são geradas no formato .pem, para fazer o upload do certificado em .pfx, eu usei OpenSSL para convertir de PEM a PFX:

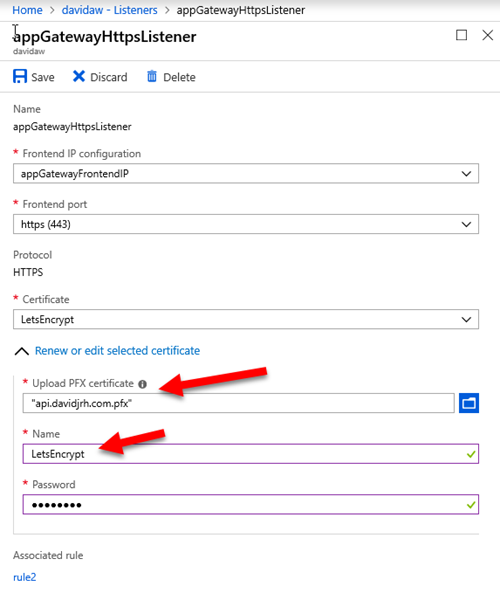

Finalmente, Modifiquei meu ouvinte HTTPS atual para usar o certificado LetsEncrypt. IMPORTANTE: lembre-se do nome que você vai dar a este certificado, já que você terá que especificá-lo como um parâmetro no processo de renovação posterior

Depois de aplicar as mudanças, você pode verificar se o certificado SSL LetsEncrypt está funcionando corretamente apenas navegando em um recurso via HTTPS

Agora que o certificado LetsEncrypt está instalado e funcionando corretamente, a próxima etapa é automatizar as renovações. Vamos fazer isso com um runbook de Automação do Azure.

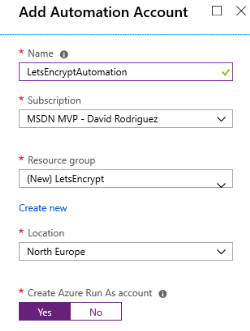

Crie uma conta de automação

1. No Portal do Azure, criar uma conta de Automação do Azure (ou use um existente) hospedar o runbook. Observe que você pode criar esta conta de automação e executar até 500 minutos por mês grátis.

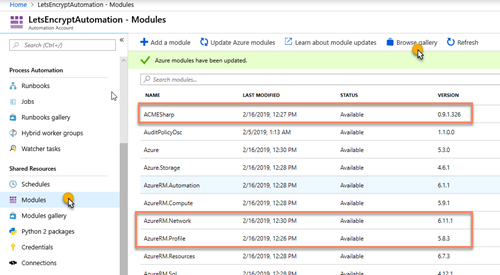

2. Dentro do recurso de automação, abra Módulos e navegue na galeria para importar os seguintes módulos: ‘AzureRM.profile’, ‘AzureRM.Network’ e 'ACMESharp'. Certifique-se de importar a versão mais recente de todos eles e atualizar as atuais já importadas (por exemplo, AzureRM.profile é habilitado por padrão, mas precisamos da última versão disponível na galeria).

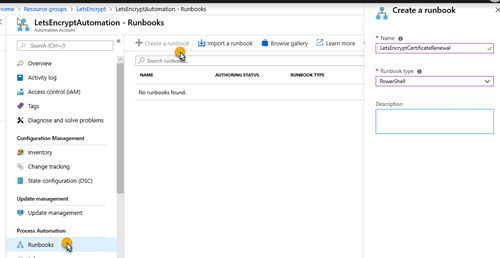

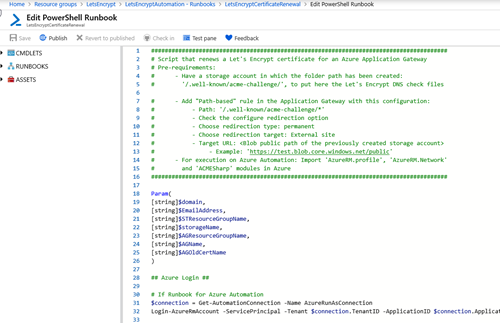

3. Na conta de Automação do Azure, crie um runbook do PowerShell chamado LetsEncryptCertificateRenewal

4. Edite o runbook do PowerShell e cole o conteúdo do script disponível em GitHub e clique no botão “Para postar” de modo que esteja disponível para sua programação.

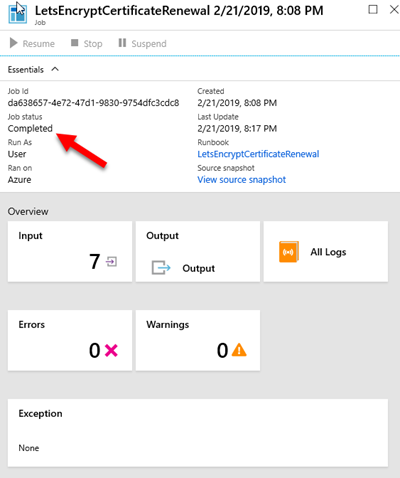

Pode testar o runbook no painelUm painel é um grupo de especialistas que se reúne para discutir e analisar um tópico específico. Esses fóruns são comuns em conferências, Seminários e debates públicos, onde os participantes compartilham seus conhecimentos e perspectivas. Os painéis podem abordar uma variedade de áreas, Da ciência à política, e seu objetivo é incentivar a troca de ideias e a reflexão crítica entre os participantes.... de teste e passar os parâmetros necessários (nome do domínio, endereço de e-mail usado em LetsEncrypt, nomes de grupos de recursos, nome da conta de armazenamento, nome do gateway de aplicativo e o nome do certificado que você usou ao configurar o ouvinte https ). Leva alguns 15 minutos para completar. Ao navegar no site novamente com https, você notará que o certificado foi atualizado com sucesso.

IMPORTANTE: LetsEncrypt tem seus próprios limites semanais ao emitir certificados para um domínio específico em produção (50 por semana), então tome cuidado ao testar o script do PowerShell.

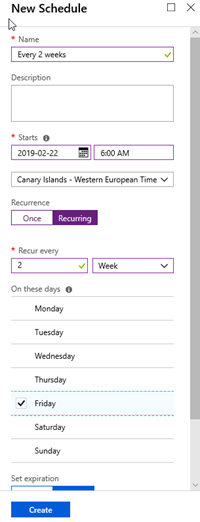

5. Crie um programa de automação do Azure para renovar o certificado SSL. No meu caso, Eu criei uma programação para renovar a cada 2 semanas.

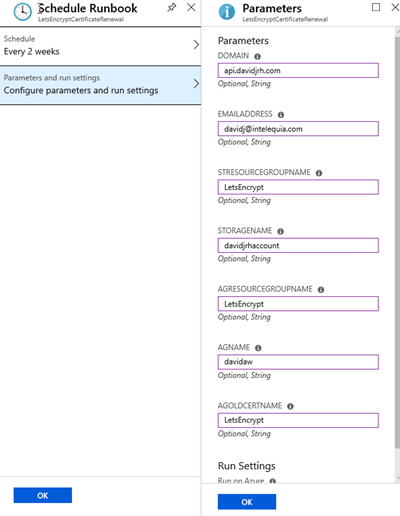

6. Configure os parâmetros para agendar o runbook com a agenda que você criou anteriormente.

E isso e tudo. Agora você configurou renovações automáticas de seu certificado SSL do Gateway de Aplicativo com a Automação do Azure.

Eu espero que isso ajude!